Home Publicaties Hoe bescherm je je data in Salesforce? Een aantal praktische securitymaatregelen voor je organisatie

Home Publicaties Hoe bescherm je je data in Salesforce? Een aantal praktische securitymaatregelen voor je organisatie

Als je met klantdata werkt, draag je als organisatie een grote verantwoordelijkheid. Niet alleen vanwege wet- en regelgeving, maar ook omdat een datalek directe gevolgen kan hebben voor de dagelijkse bedrijfsvoering. Wanneer data verloren gaat of op straat komt te liggen, kan dat leiden tot reputatieschade, verstoring van processen en verlies van vertrouwen bij klanten.

Dat werd onlangs nog goed zichtbaar bij telecomprovider Odido. Daar wisten hackers via social engineering toegang te krijgen tot een Salesforce-omgeving. Binnen korte tijd ging het incident rond op internet en ontstond een brede discussie over de beveiliging van klantgegevens. Zo’n gebeurtenis roept twee logische vragen op. Hoe voorkom je dat onbevoegden toegang krijgen tot je data in Salesforce? En als iemand er toch in slaagt om binnen te komen, hoe zorg je dat de schade beperkt blijft?

In de praktijk draait security niet om één maatregel, maar om een combinatie van keuzes in inrichting, toegangsbeheer en gebruikersgedrag. Hieronder lopen we een aantal maatregelen langs die standaard beschikbaar zijn binnen Salesforce.

Binnen IT-security bestaat een bekende uitspraak: “The only truly secure system is one that is powered off, cast in a block of concrete and sealed in a lead-lined room with armed guards – and even then I have my doubts”

De boodschap is duidelijk: absolute veiligheid bestaat niet. Iedere maatregel die een systeem veiliger maakt, heeft invloed op het gebruiksgemak. Je kunt bijvoorbeeld klantdata beheren in een Google spreadsheet. Dat werkt snel en is eenvoudig toegankelijk, maar biedt weinig controle over wie de data kan bekijken of kopiëren. Het andere uiterste is data opslaan in een zwaar beveiligde omgeving waar slechts enkele mensen toegang toe hebben. Dat is veiliger, maar kan samenwerking en dagelijkse processen juist vertragen.

De uitdaging is daarom om een werkbare balans te vinden tussen veiligheid en gebruiksgemak. Medewerkers moeten efficiënt kunnen werken, terwijl de belangrijkste risico’s worden beperkt.

De eerste stap is het voorkomen dat onbevoegden überhaupt toegang krijgen tot het systeem. Binnen Salesforce zijn verschillende maatregelen beschikbaar die daarbij helpen.

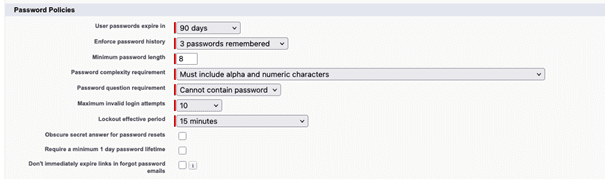

Een goed wachtwoordbeleid vormt de basis van toegangsbeveiliging. Door duidelijke regels te hanteren wordt het voor aanvallers moeilijker om accounts te kraken. Binnen Salesforce kun je onder andere regels instellen voor:

Door wachtwoorden periodiek te laten verlopen en hergebruik te voorkomen, wordt het risico op misbruik aanzienlijk kleiner.

Deze regels kun je op systeemniveau of per gebruikersgroep (profiel) instellen (zie afbeelding hierboven). Respectievelijk via Setup -> Security -> Password Policies of Setup -> Users -> Profiles (sectie Password Policies).

Extra: Multi-Factor Authentication (MFA)

Sinds 2022 is Multi-Factor Authentication verplicht voor Salesforce-gebruikers. Hierbij is een wachtwoord alleen niet meer voldoende om in te loggen. Gebruikers moeten hun login bevestigen via een tweede factor, bijvoorbeeld met de Salesforce Authenticator-app op hun smartphone. Zelfs wanneer een wachtwoord wordt buitgemaakt, kan een aanvaller dus nog niet zomaar inloggen zonder toegang tot het apparaat van de gebruiker.

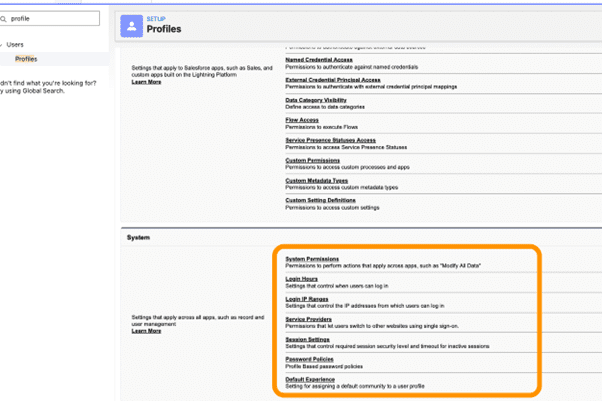

In onderstaande afbeelding zie je waar je veel van de instellingen op systeemniveau kunt vinden.

Veel beveiligingsincidenten beginnen niet bij techniek, maar bij mensen. Een veelgebruikte aanvalsmethode is social engineering: medewerkers misleiden zodat zij zelf toegang geven tot een systeem. Een bekend voorbeeld is phishing. Daarbij ontvangt een medewerker een ogenschijnlijk legitieme e-mail met een link naar een loginpagina. In werkelijkheid gaat het om een nagemaakte pagina waar de aanvaller inloggegevens probeert te verzamelen.

Ook MFA kan soms worden omzeild wanneer een aanvaller een medewerker telefonisch benadert en zich voordoet als IT-support om een verificatiecode te vragen. Daarom is het belangrijk dat medewerkers leren om verdachte e-mails te herkennen, geen verificatiecodes te delen en onverwachte verzoeken kritisch te controleren.

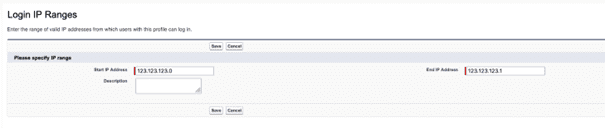

Salesforce is een cloudplatform en in principe overal toegankelijk zolang er een internetverbinding is. Dat maakt het systeem flexibel, maar vergroot ook het risico op ongewenste toegang. Met IP-restricties kun je bepalen vanaf welke locaties gebruikers mogen inloggen. Toegang kan bijvoorbeeld worden beperkt tot kantoorlocaties en bekende bedrijfsnetwerken.

Het nadeel van IP-restricties is, dat als je die instelt op het IP-adres van je kantoor, je medewerkers niet meer eenvoudig vanuit huis kunnen werken. Mocht dit een rol spelen in je overwegingen, dan zijn IP restricties goed te combineren met toegang via een VPN. Gebruikers loggen dan eerst in op een VPN, om vervolgens in te loggen in Salesforce. Uiteraard verplaatst een deel van de toegangscontrole zich dan naar de VPN software.

In sommige situaties kan het zinvol zijn om loginuren te beperken. Medewerkers van een servicedesk die alleen tijdens kantooruren werken, hoeven bijvoorbeeld ’s nachts geen toegang tot het systeem te hebben. Door loginuren in te stellen, kan toegang worden beperkt tot specifieke tijdsblokken, bijvoorbeeld tussen 07.00 en 18.00 uur.

Tijdsrestricties zijn op profiel in te stellen, onder Login Hours.

Geen enkel systeem is volledig waterdicht. Daarom is het belangrijk om ook maatregelen te nemen die de impact van een inbraak beperken.

Een belangrijk securityprincipe is het Principle of Least Privilege. Daarbij krijgen gebruikers alleen toegang tot de data en functionaliteit die ze nodig hebben voor hun werk. Wanneer een account wordt gehackt, kan een aanvaller daardoor niet automatisch bij alle data in het systeem. In de praktijk betekent dit dat je Salesforce zo inricht dat toegang standaard beperkt is. Rechten worden alleen uitgebreid wanneer dat nodig is en gebruikers kunnen niet meer zien dan hun rol vereist.

Alles openzetten in Salesforce, voor iedereen, is een eenvoudige manier om te zorgen dat geen medewerker klaagt dat ie dingen niet kan doen (of niet kan zien). Het is ook de meest riskante manier om Salesforce in te richten. Het is beter om, bij het instellen van toegang, uit te gaan van de meest beperkende uitgangsposities. Vanuit die positie kun je dan, beargumenteerd, bepaalde functionaliteiten openzetten.

Binnen Salesforce wordt toegang tot records geregeld via Organisation Wide Defaults (OWD) en sharing rules. De meest veilige uitgangspositie binnen OWD is ‘private’. Dat betekent dat gebruikers alleen hun eigen records kunnen zien. Met sharing rules kun je vervolgens bepalen welke gegevens gedeeld mogen worden met bijvoorbeeld teamleden of management. Records waar een medewerker geen toegang toe heeft, kunnen ook niet worden gestolen. Wel zo handig!

De OWD en Sharing is te vinden onder Setup -> Security -> Sharing Settings.

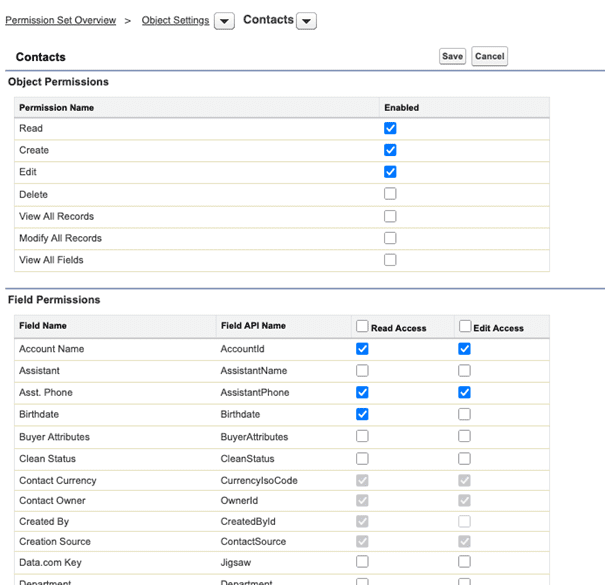

Salesforce biedt de mogelijkheid om zeer gedetailleerd te bepalen wat gebruikers met data mogen doen. Dat doe je aan de hand van CRUD. Dat staat Create, Read, Update en Delete. Deze rechten kun je op profielniveau beheren, maar tegenwoordig kan dat ook via permissie sets. Deze permissie set kun je toewijzen aan gebruikers. Daarmee kan precies worden bepaald tot welke objecten en velden een gebruiker toegang heeft. Wanneer een gebruiker geen toegang heeft tot bepaalde data, kan een aanvaller die informatie ook niet exporteren.

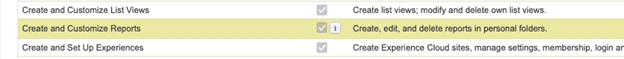

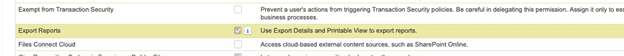

Wanneer een aanvaller toegang heeft tot een account, probeert hij vaak zo snel mogelijk grote hoeveelheden data te exporteren. Een eenvoudige manier om dat te doen is via rapportages. Door een rapport te maken en te exporteren kan veel data in korte tijd worden verzameld. Daarom is het verstandig om rapportagefunctionaliteit of exportmogelijkheden alleen toe te kennen aan gebruikers die dit nodig hebben. Beide zijn in te stellen op het profiel van een gebruiker (Setup -> Users -> Profiles). Als een medewerker voor het dagelijks werk geen rapportages nodig heeft, zet deze functionaliteit dan uit.

Als een gebruiker wel moet kunnen rapporteren, kun je mogelijk wel de exportmogelijkheden beperken. Dat kan eenvoudig door de export-functie uit te zetten.

De snelste manier om grote hoeveelheden data te exporteren is via de Salesforce API. Data kan via de API sneller en in grotere volumes worden gedownload dan via rapportages. Voor sommige integraties is API-toegang noodzakelijk, maar voor individuele gebruikers vaak niet. Door API-toegang te beperken tot accounts en systemen die deze echt nodig hebben, wordt het risico op massale data-export kleiner.

Security binnen Salesforce is geen eenmalige configuratie. Je organisatie verandert, je medewerkers wisselen van rol en je voegt mogelijk nieuwe integratie en funtionaliteiten toe aan je Salesforce-landschap. Daardoor kunnen toegangsrechten na verloop van tijd uit balans raken.

Regelmatige controle van rechten, loginactiviteiten en beveiligingsinstellingen helpt om risico’s te beperken. Met relatief eenvoudige maatregelen (zoals MFA, goed toegangsbeheer en het beperken van exportmogelijkheden) kun je het risico op datalekken aanzienlijk verkleinen. Uiteindelijk draait beveiliging niet alleen om technologie, maar vooral om bewust omgaan met data en toegang.